Felfedjük mindazokat a módszereket, amelyeket a hackerek általában használnak a Facebook-fiók jelszavának egyszerű feltörésére. El kell olvasnia ezeket a módszereket, óvakodnia kell minden támadástól, és meg kell védenie Facebook-fiókját a hackerektől.

Megmutatom számos módon, hogy a hackerek feltörik a Facebook-fiókot. A biztonság sok felhasználó számára az első helyen áll, ezért óvakodjon a hackerektől, és védje meg Facebook-fiókját a hackerektől. Webhelyünk biztonsági tippeket ad, hogy megvédje Facebook-fiókját a hackerektől. E módszerek megosztásának fő célja, hogy tudatosítsunk benneteket. Gondosan olvassa el ezeket a módszereket, óvakodjon minden támadástól, és védje meg Facebook-fiókját a hackerektől.

Jegyzet:- Ez a bejegyzés csak biztonsági célokat szolgál, ne próbáljon meg semmilyen illegális tevékenységet, és most megosztottam ezeket a módszereket a Facebook-fiókok védelmére az ilyen típusú hackertámadásokkal szemben.

A 15 legjobb módszer, ahogyan a hackerek feltörik a Facebook-fiókokat

Leginkább a hackerek használják ezeket a módszereket egy Facebook-fiók feltörésére, ezért védekezzen a hackerek ellen. Más szavakkal, ezeket a technikákat általában a hackerek használják erre az illegális tevékenységre.

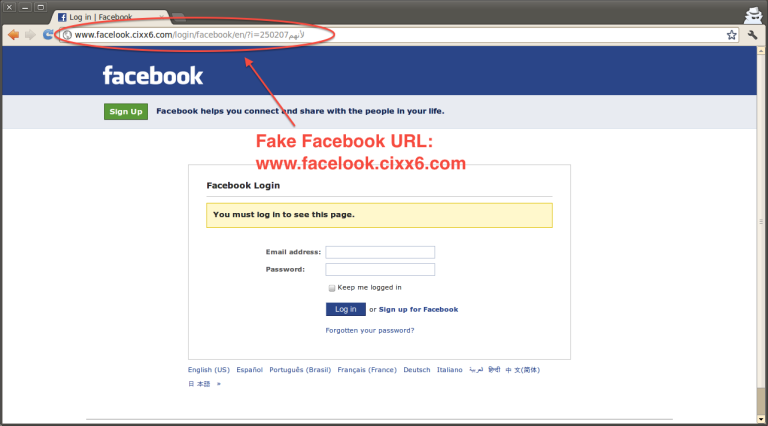

1. Hackelje fel a Facebook-fiók jelszavát adathalászattal

Az adathalászat továbbra is a legnépszerűbb támadási vektor, amelyet Facebook-fiókok feltörésére használnak. Az adathalász támadások különféle módszerekkel hajthatók végre. Az egyszerű adathalász támadások során a hacker létrehoz egy hamis bejelentkezési oldalt, amely pontosan úgy néz ki, mint a valódi Facebook-oldal, majd felkéri az áldozatot, hogy jelentkezzen be. Miután az áldozat bejelentkezik a hamis oldalon, az áldozat „e-mail címe” és „jelszava” szöveges fájlba tárolják, majd a hacker letölti a szöveges fájlt, és kézbe veszi az áldozat hitelesítő adatait. Alternatív megoldásként ellenőrizheti is hogyan kell feltörni a facebookot innen.

Hogyan kerüljük el az adathalász támadásokat

- Soha ne jelentkezzen be Facebook-fiókjába más eszközökön

- Használja a Chrome-ot, ez azonosítja az adathalász oldalt.

- Kerülje el azokat az e-maileket, amelyek arra kérik, hogy jelentkezzen be Facebook-fiókjába

2. Hack Facebook fiók jelszavát Keylogging

A billentyűnaplózás a Facebook-jelszó feltörésének legegyszerűbb módja. A billentyűzár néha olyan veszélyes lehet, hogy még a számítógépet jól ismerő ember is bedőlhet neki. A Keylogger alapvetően egy kis program, amely az áldozat számítógépére telepítve mindent rögzít, amit az áldozat beír a számítógépére. A naplókat ezután FTP-n keresztül vagy közvetlenül a hackerek e-mail címére küldik vissza a támadónak.

Hogyan kerüljük el a Keyloggereket

- Mindig megbízható webhelyekről töltsön le szoftvert

- Vizsgálja meg USB-meghajtóit vírusok szempontjából

- A jó vírusirtó és az internetbiztonság elkerüli a keyloggereket

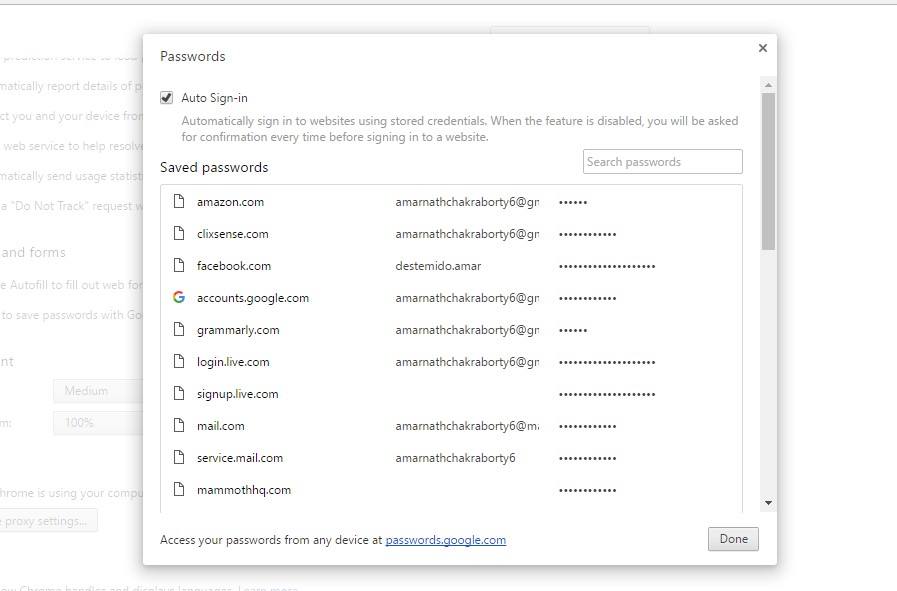

3. Mentett jelszavak a böngészőből

Mint mindannyian tudjuk, amikor bejelentkezünk egy fiókkal a böngészőjében, a böngésző kéri, hogy mentse el a felhasználónevet és a jelszavakat a számítógépen. Bárki feltörheti Facebook-fiókját a böngésző jelszókezelőjéből.

Meglátogathatja ezt az URL-t, és megtekintheti a böngészőjében mentett felhasználóneveket és jelszavakat

chrome://settings/passwords

Hogyan védje meg magát

- Soha ne mentse el a bejelentkezési adatokat a böngészőjében.

- Mindig használja az erős jelszót a számítógépén.

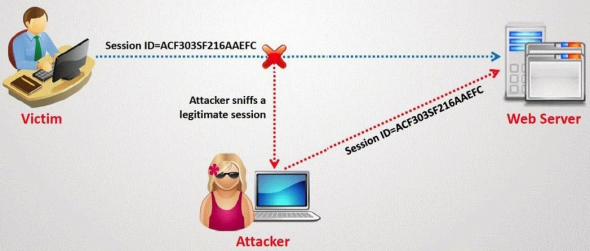

4. Facebook-fiók jelszavának feltörése munkamenet-eltérítéssel

A munkamenet-eltérítés gyakran nagyon veszélyes lehet, ha HTTP (nem biztonságos) kapcsolaton keresztül fér hozzá a Facebookhoz. A munkamenet-eltérítési támadás során a hacker ellopja az áldozat böngésző cookie-ját, amely a felhasználó hitelesítésére és az áldozat fiókjához való hozzáférésre szolgál. A munkamenet-eltérítést széles körben használják LAN- és WiFi-kapcsolatokon.

5. Sideacking Firebirkakkal

A sidejacking támadás 2010 végén általánossá vált, azonban még mindig népszerű kijelentkezés. A tűzbirkák széles körben használják oldalrabló támadások végrehajtására. A Firesheep csak akkor működik, ha a támadó és az áldozat ugyanazon a WiFi hálózaton vannak. A sidejacking támadás alapvetően a HTTP munkamenet-eltérítés egy másik neve, de inkább a WiFi felhasználókat célozza meg.

Hogyan védje meg magát

- Kerülje el a cookie-k kiszivárgását HTTP-n keresztül

- A feladatok elvégzése után jelentkezzen ki a webhelyekről

- Kerülje a nyílt WiFi hálózatokat

- VPN használata

6. Mobiltelefon feltörés

Facebook-felhasználók milliói érik el a Facebookot mobiltelefonjukon keresztül. Abban az esetben, ha a hacker hozzáférhet az áldozat mobiltelefonjához, akkor valószínűleg hozzáférhet a Facebook-fiókjához. Rengeteg Mobile Spying szoftvert használnak a mobiltelefonok figyelésére. A legnépszerűbb mobiltelefon-kémszoftver a Mobile Spy és a Spy Phone Gold.

Hogyan védje meg magát

- Használjon megbízható mobilbiztonsági és víruskereső programot mobiltelefonján.

- Soha ne telepítsen ismeretlen forrásból származó alkalmazásokat

- Ha észreveszi, távolítsa el a gyanús alkalmazásokat

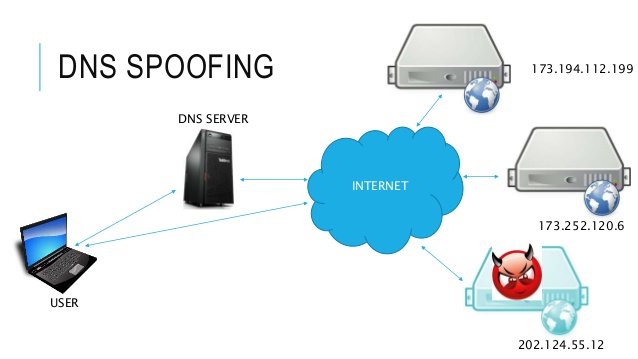

7. DNS-hamisítás

Ha mind az áldozat, mind a támadó ugyanazon a hálózaton van, a támadó DNS-hamisítási támadást alkalmazhat, és megváltoztathatja az eredeti Facebook-oldalt a saját hamis oldalára, és így hozzáférhet az áldozatok Facebook-fiókjához.

Hogyan védje meg magát

- Állítsa be úgy, hogy a lehető legbiztonságosabb legyen a gyorsítótár-mérgezés ellen.

- Kezelje DNS-kiszolgálóit biztonságosan

- Ne ragadjanak el az ismert sebezhetőségek

- Különböző szerverek használatával válassza le a mérvadó függvényt a feloldó függvénytől.

8. USB Hackelés

Ha egy támadó fizikailag hozzáfér a számítógépéhez, egyszerűen behelyezhet egy USB-t, amely olyan funkcióval rendelkezik, amely automatikusan kivonja a mentett jelszavakat az internetböngészőben.

Hogyan védje meg magát

- Helyezzen megbízható USB-eszközöket a számítógépbe.

- Ne vásároljon használt USB-eszközöket

- USB-eszközök keresése, miután csatlakoztatta

9. Man In The Middle Attacks

Ha az áldozat és a támadó ugyanazon a LAN-on és egy switch alapú hálózaton van, a hacker elhelyezkedhet a kliens és a szerver között, vagy alapértelmezett átjáróként is működhet, és így az összes közötti forgalmat rögzítheti.

Hogyan védje meg magát

- Használja a VPN-szolgáltatásokat

- Használja a Proxy szervert az internet eléréséhez

- Használjon olyan víruskeresőt, amely a legjobb tűzfallehetőségeket kínálja

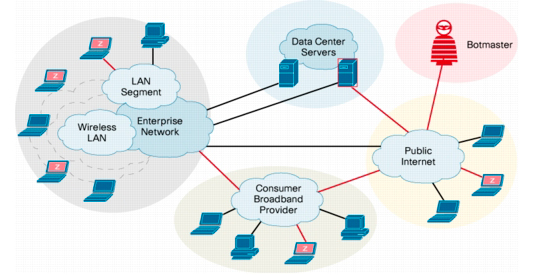

10. Botnetek

A botneteket általában nem használják Facebook-fiókok feltörésére, mert magas a telepítési költsége. Fejlettebb támadások végrehajtására használják. A botnet alapvetően kompromittált számítógépek gyűjteménye. A fertőzés folyamata megegyezik a billentyűnaplózással, azonban a botnet további lehetőségeket kínál a feltört számítógép elleni támadások végrehajtására. A legnépszerűbb botnetek közé tartozik a Spyeye és a Zeus.

Telepítsen megbízható forrásból víruskereső és kémprogram-elhárító programokat. A rosszindulatú programok elleni programok átvizsgálják és figyelik számítógépét ismert vírusok és kémprogramok után kutatva.

Hogyan védje meg magát

- Tartsa az összes szoftvert naprakészen.

- Használjon erős jelszavakat, és tartsa titokban.

- Soha ne kapcsolja ki a tűzfalat.

- Óvatosan használja a flash meghajtókat.

11. Social Engineering

Ezt az egyszerű módszert használja a hacker, hogy minden lehetséges módszerrel minél többet gyűjtsön az áldozatokról. Ha bármely áldozat egyszerű jelszavakat használ, mint például mobilszám, DOB stb., akkor minden jó hacker könnyedén kitalálhatja a jelszót, és feltörheti a fiókját.

Hogyan védje meg magát

- Soha ne ossza meg személyes adatait e-mailben, chat messengeren vagy telefonon

- Kerülje az ismeretlen vagy gyanús webhelyekről származó hivatkozásokat

- Az USB-eszközök blokkolása a csalások kockázatának elkerülése érdekében

12. E-mail azonosító feltörése

Ez a Facebook-fiók feltörésének örökzöld módja. A hackernek csak hozzá kell férnie bármely Facebook-fiók csatlakoztatott e-mail azonosítójához, és manuálisan visszaállíthatja Facebook-jelszavát

Hogyan védje meg magát

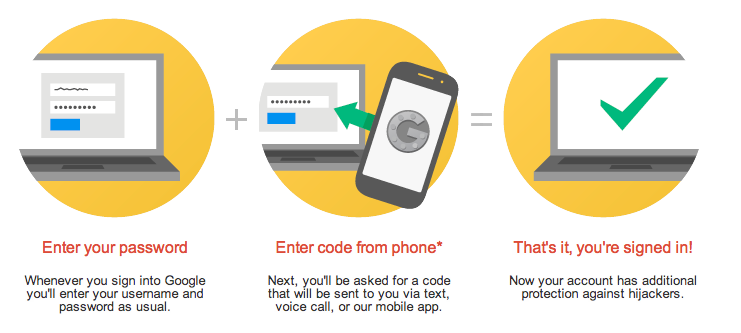

- Engedélyezze a kétlépcsős hitelesítést Gmail-fiókjában

- Használjon erős jelszavakat e-mail fiókjához

- Soha ne írjon be e-mail fiókot felesleges webhelyeken

13. Maszkolt jelszavak megtekintése

Ha böngészője elmentette Facebook bejelentkezési adatait, akkor bármelyik hacker meg tudja tekinteni maszkolt jelszavait (****). A hackernek csak néhány változtatást kell módosítania a böngészőben lévő vizsgálati elemen. Ezért soha ne hagyja el a számítógépét, amikor az a regisztrációs oldalon van. Ennek megakadályozása érdekében soha ne mentse el a Facebook vagy más bejelentkezési hitelesítő adatait a böngészőjében

14. WiFi hálózat feltörése

Sok oktatóanyag volt a WiFi hálózat feltöréséről. Ha Ön azok közé tartozik, akik gyenge jelszót használnak az útválasztó biztonságának beállításához. Ezután bármelyik hacker feltörheti WiFi hálózatát, és eltérítheti az összes internetes forgalmat, ami lehetővé teszi a hackerek számára, hogy feltörjék a Facebook-fiókot.

Hogyan védje meg magát

- Ne használjon ingyenes wifit vagy nyilvános wifit

- Ha nyilvános wifit használ, mindig VPN-t használjon

- Rendszeresen változtassa meg wifi jelszavát

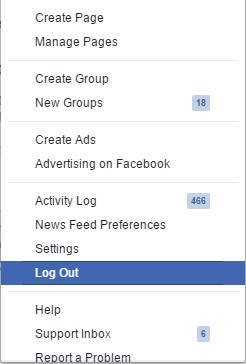

15. Kijelentkezés

Általában a felhasználók soha nem jelentkeznek ki a Facebook-fiókjukból a számítógépükről. A kijelentkezés gomb megnyomása mindössze néhány másodpercet vesz igénybe. Bárki hozzáférhet Facebook-fiókjához, ha elhagyja számítógépét, miközben Facebook-fiókja be van jelentkezve. Ezért minden bejelentkezéskor feltétlenül lépjen ki a rendszerből.

Leggyakrabban a hackerek ezeket a módszereket használják a Facebook fiók jelszavának feltörésére. Ezeket a módszereket biztonsági okokból megosztottuk. Naponta számos e-mailt kapunk, amelyekben megkérdezik, hogyan törjük fel ismerősünk Facebook- vagy e-mail fiókját. Ha e-mailje a fenti kategóriák valamelyikébe tartozik, nem segítünk.