Korábban a Google Chrome böngészői számos bővítményt találtak a kártevőhöz kapcsolódóan, és eltávolították őket az üzletükből, most pedig a biztonsági óriáscég elemzése után további öt bővítményt találtak ugyanezekkel a feltételekkel.

És ez az öt kiterjesztés nem tartozik az alulértékelt kiterjesztések közé; összesen több mint 1,4 millió felhasználójuk van. Az alábbiakban megvitatjuk a bővítmények összes részletét.

Öt bővítmény, köztük a „Netflix Party” rosszindulatú programként található

Néhány nappal ezelőtt fenyegetéselemzők egy rosszindulatú programokkal és biztonsági védelemmel foglalkozó cégnél McAfee megvizsgált néhány bővítményt, és megállapította, hogy azok ellopták a felhasználó böngészési tevékenységét.

Ezenkívül a listán szereplő bővítmények némelyikéről úgy találták, hogy sütiket töltenek be a társult azonosítójuk beszúrása miatt, ami a jelentés előtt teljesen rejtett volt, és a felhasználók nehezen vették észre.

Először is hadd mondjam el ezeknek a bővítményeknek a nevét, és azt javaslom, hogy hagyja abba a bővítmények használatát. Ha telepítette őket a böngészőjében, akkor is, ha az a Chrome vagy az Edge, távolítsa el őket a biztonságos böngészés érdekében.

-

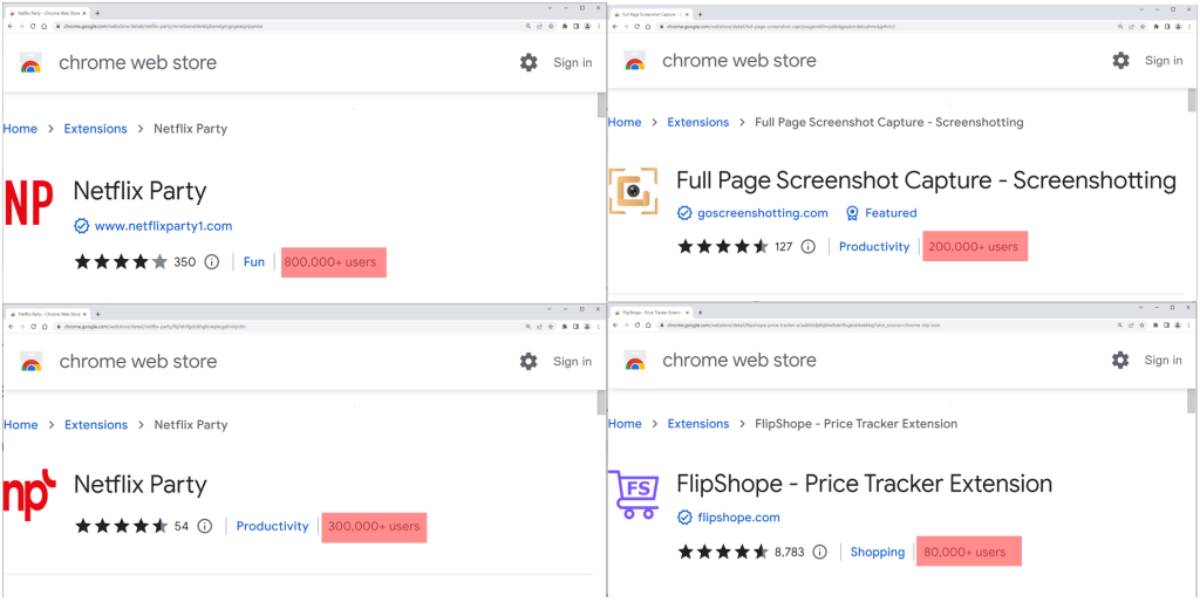

Több mint 800 000 alkalommal töltötték le a Netflix Party-t, amelyet a baráti műsorok nézésére szolgáló órapartik létrehozására használnak, és ezt a bővítményt.

-

A Netflix Party 2 az első párhuzamos kiterjesztése 300 000 letöltéssel.

-

Full Page Screenshot Capture – A képernyőkép csak egy normál képernyőkép-kiterjesztés a böngésző számára, és 200 000 alkalommal töltötték le. Míg a Chrome-nak már van saját képernyőképező eszköze.

-

A FlipShope – Price Tracker Extension vásárlási kuponokat és valós idejű áradatokat biztosít egyes vásárlási webhelyekről, több mint 80 000 letöltéssel.

-

Az AutoBuy Flash Sales is ugyanazt a vásárlási kuponrendszert csinálta, amelyet több mint 20 000 alkalommal töltöttek le.

Mivel ezek az összes bővítmény különböző feladatokat lát el, és eltérő nevük van, de mindegyiküknek ugyanaz a célja: beilleszteni kapcsolt linkjeit a böngészőbe vásárlás közben.

A McAfee Labs alábbi videójában megtekintheti, hogy ezek a bővítmények hogyan adják be a társult azonosítójukat különböző fájlszerkesztési minták, például JSON vagy JS használatával.

A videóban csak egy webhely, a BestBuy látható, de ezek a bővítmények az Amazonba és más vásárlási oldalakra is behatolnak.

És ezek a webhelyek nem csak leállítják az Affiliate ID bejuttatását, hanem rejtett és különböző módokon ellopják a felhasználók adatait is, mivel ilyen csalást követnek el.

Ezenkívül a Google eltávolította ezeket a bővítményeket az Internetes áruházából, amikor felfedezte ezeket a részleteket. És meg is nézheti a teljes jelentés a McAfee-től, hogy többet megtudjon.